คู่มือทำระบบล็อกอินเว็บให้ปลอดภัย ตั้งแต่สมัครสมาชิกถึงจัดการเซสชัน

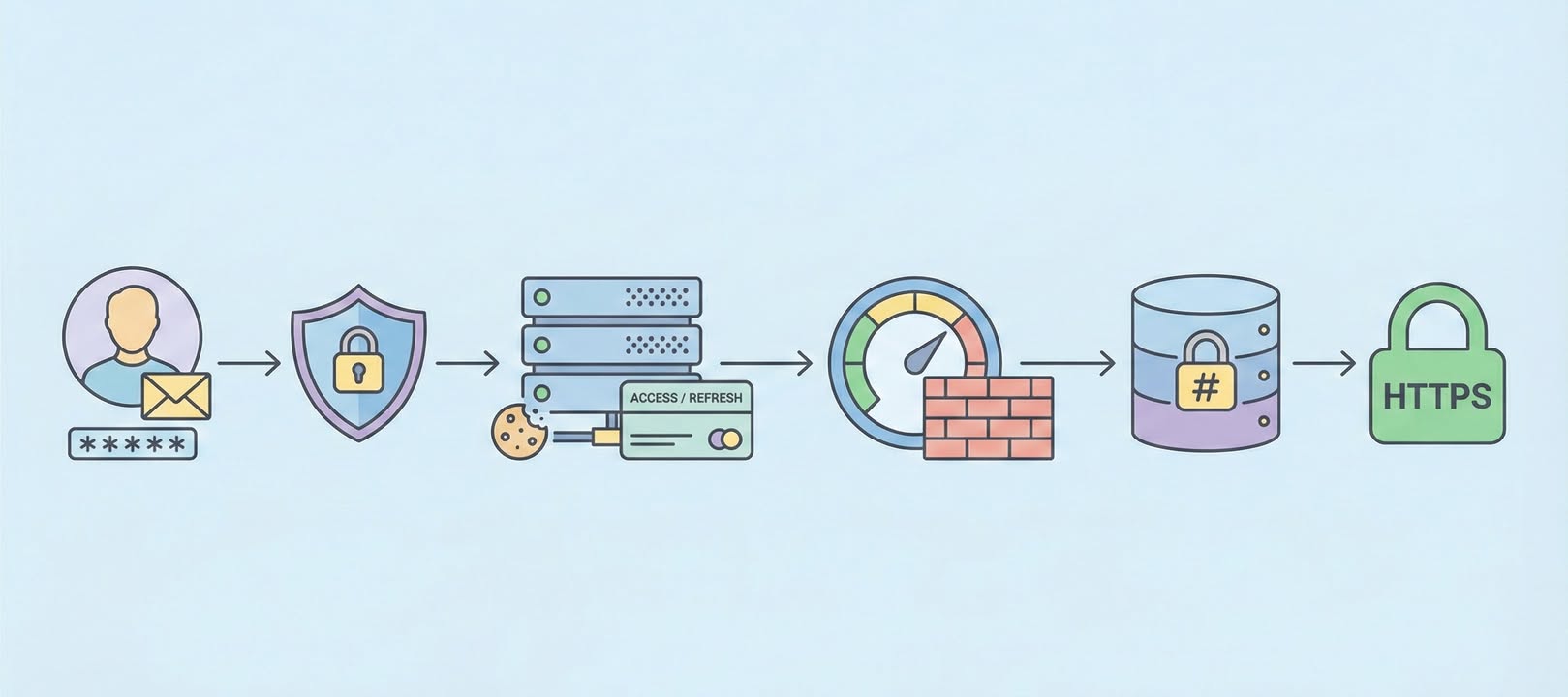

บทความนี้สรุปแนวทางสร้างระบบล็อกอินที่ปลอดภัยสำหรับเว็บและ API แบบทำตามได้ทีละขั้น ตั้งแต่การออกแบบฐานข้อมูล การแฮ็กรหัสผ่าน การป้องกันเดารหัส ไปจนถึงการจัดการ session และ token อย่างเหมาะสม

การทำระบบล็อกอินไม่ใช่แค่ให้ผู้ใช้กรอกอีเมลและรหัสผ่านแล้วเข้าใช้งานได้เท่านั้น แต่ต้องออกแบบให้ปลอดภัยตั้งแต่ต้น เพื่อป้องกันการขโมยบัญชี การเดารหัสผ่าน การยึด session และความเสี่ยงอื่น ๆ ที่พบบ่อยในระบบจริง

บทความนี้จะพาไล่เรียงแนวทางสำคัญสำหรับการทำระบบล็อกอินแบบปลอดภัย ทั้งในรูปแบบ Email/Password + Session และ Token-based พร้อมข้อควรระวังที่นำไปใช้ได้จริง

1. เริ่มจากโครงสร้างตารางผู้ใช้ที่เหมาะสม

การออกแบบฐานข้อมูลให้ดีตั้งแต่แรกจะช่วยลดปัญหาในอนาคต โดยข้อมูลพื้นฐานที่ควรมี ได้แก่

idemailpassword_hashcreated_atupdated_at

นอกจากนี้ควรพิจารณาเพิ่มฟิลด์สำคัญ เช่น

email_verified_atสำหรับตรวจสอบว่าอีเมลได้รับการยืนยันแล้วหรือยังlast_login_atสำหรับบันทึกเวลาล็อกอินล่าสุดfailed_attemptsสำหรับนับจำนวนครั้งที่ล็อกอินผิดlocked_untilสำหรับใช้ล็อกบัญชีชั่วคราว

สิ่งที่สำคัญที่สุดคือ ห้ามเก็บรหัสผ่านแบบ plain text เด็ดขาด เพราะหากฐานข้อมูลรั่ว ผู้ใช้ทั้งหมดจะได้รับผลกระทบทันที

2. เลือกวิธีเก็บสถานะล็อกอินให้เหมาะกับระบบ

ระบบล็อกอินมีแนวทางหลักอยู่ 2 แบบ

Session + Cookie

เหมาะกับเว็บทั่วไปที่เซิร์ฟเวอร์เป็นผู้ควบคุมสถานะการล็อกอินเอง ข้อดีคือจัดการได้ง่ายและควบคุมฝั่งเซิร์ฟเวอร์ได้ดี

Token-based เช่น JWT

เหมาะกับ API, แอปมือถือ หรือระบบที่มีหลายโดเมน ข้อดีคือยืดหยุ่นและแยกการทำงานระหว่าง client กับ server ได้ง่าย

หลายโปรเจกต์ในทางปฏิบัติใช้แบบ Hybrid คือ

- เว็บหลักใช้ session

- API หรือ mobile app ใช้ token

ถ้าต้องการเริ่มให้เร็วและปลอดภัยสำหรับเว็บทั่วไป ควรเริ่มจาก Session-based ก่อน

3. ทำหน้า Register ให้ปลอดภัยตั้งแต่ต้นทาง

ขั้นตอนสมัครสมาชิกคือจุดแรกที่ต้องควบคุมข้อมูลให้ดี โดยควรมีมาตรการดังนี้

- ตรวจสอบรูปแบบอีเมลให้ถูกต้อง

- บังคับไม่ให้อีเมลซ้ำกันในระบบ

- กำหนดนโยบายรหัสผ่านที่เหมาะสม เช่น ยาวอย่างน้อย 12 ตัวอักษร

- ป้องกันการใช้รหัสผ่านที่พบบ่อยหรือเดาง่าย

อีกแนวทางที่ช่วยเพิ่มความปลอดภัยคือการใช้ pepper ซึ่งเป็นคีย์ลับฝั่งเซิร์ฟเวอร์ นำมาใช้ร่วมกับรหัสผ่านก่อนแฮช เพื่อเพิ่มความยากหากฐานข้อมูลถูกขโมย

4. แฮ็กรหัสผ่านด้วยอัลกอริทึมที่เหมาะกับงานนี้โดยเฉพาะ

รหัสผ่านควรถูกแฮชด้วยอัลกอริทึมที่ออกแบบมาสำหรับการเก็บรหัสผ่าน เช่น

- Argon2id เป็นตัวเลือกที่แนะนำ

- bcrypt เป็นอีกตัวเลือกที่ใช้แพร่หลาย

ไม่ควรใช้

- SHA-256

- MD5

แม้อัลกอริทึมเหล่านี้จะเป็น hash function ที่รู้จักกันดี แต่เร็วเกินไปสำหรับงานเก็บรหัสผ่าน ทำให้ผู้โจมตีสามารถทดลองเดารหัสผ่านได้จำนวนมากในเวลาสั้น

แนวคิดที่ดีคือ

password_hash = Argon2id(password + PEPPER)

และบันทึกเฉพาะค่า hash ลงฐานข้อมูลเท่านั้น

5. ออกแบบการ Login โดยไม่เปิดช่องให้คนร้ายเดาข้อมูลบัญชี

เมื่อผู้ใช้ล็อกอินไม่สำเร็จ ระบบไม่ควรบอกละเอียดเกินไปว่า

- อีเมลไม่ถูกต้อง

- รหัสผ่านไม่ถูกต้อง

เพราะจะช่วยให้ผู้โจมตีรู้ว่าบัญชีใดมีอยู่จริงในระบบ ซึ่งเรียกว่า account enumeration

แนวทางที่ปลอดภัยกว่าคือให้ตอบกลับข้อความกลาง ๆ เช่น

- “ข้อมูลไม่ถูกต้อง”

ไม่ว่าจะผิดที่อีเมลหรือรหัสผ่านก็ตาม

6. ป้องกันการเดารหัสผ่านด้วย Rate Limit และ Lockout

การโจมตีแบบเดารหัสผ่านเป็นสิ่งที่พบได้บ่อยมาก จึงควรป้องกันทั้งในระดับ IP และบัญชีผู้ใช้ เช่น

- จำกัดจำนวนครั้งที่พยายามล็อกอินต่อ IP

- จำกัดจำนวนครั้งต่ออีเมลหรือบัญชี

ตัวอย่างแนวทาง

- ผิด 5 ครั้งใน 5 นาที: เพิ่มเวลาหน่วงหรือบล็อกชั่วคราว

- ผิด 10 ครั้ง: ล็อกบัญชี 15 นาที และแจ้งเตือนเจ้าของบัญชี

อย่างไรก็ตาม การล็อกบัญชีแรงเกินไปอาจทำให้เกิดปัญหา DoS คือคนร้ายตั้งใจกรอกผิดเพื่อให้เจ้าของบัญชีใช้งานไม่ได้

วิธีที่สมดุลกว่าคือ progressive delay หรือยิ่งกรอกผิดบ่อย ระบบยิ่งตอบช้าลง

7. ถ้าใช้ Session-based ต้องมี CSRF Protection

สำหรับระบบที่ใช้ session และ cookie การป้องกัน CSRF เป็นเรื่องจำเป็น โดยเฉพาะฟอร์มสำคัญ เช่น

- login

- register

- password reset

- เปลี่ยนรหัสผ่าน

ควรมี CSRF token ในฟอร์ม และตั้งค่า cookie ให้เหมาะสม เช่น

SameSite=LaxSameSite=Strict

ตามรูปแบบการใช้งานของระบบ

8. ตั้งค่า Cookie ให้ปลอดภัยที่สุด

cookie ที่ใช้เก็บ session หรือข้อมูลยืนยันตัวตนควรถูกตั้งค่าอย่างรัดกุม ดังนี้

HttpOnlyเพื่อป้องกัน JavaScript อ่านค่า cookie ได้โดยตรงSecureเพื่อให้ cookie ถูกส่งผ่าน HTTPS เท่านั้นSameSiteเพื่อลดความเสี่ยงจาก CSRFMax-AgeหรือExpiresให้เหมาะสม ไม่ควรยาวเกินความจำเป็น

การตั้งค่า cookie ที่ดีช่วยลดโอกาสถูกขโมยหรือถูกนำไปใช้ในบริบทที่ไม่ควรเกิดขึ้น

9. จัดการ Session ฝั่งเซิร์ฟเวอร์อย่างปลอดภัย

หลังผู้ใช้ล็อกอินสำเร็จ ควร rotate session id ทันที เพื่อป้องกัน session fixation

แนวทางที่ดีเพิ่มเติม ได้แก่

- เก็บ session ไว้ใน store ที่เชื่อถือได้ เช่น Redis หรือฐานข้อมูล

- กำหนด idle timeout เช่น ไม่ใช้งาน 15-30 นาทีให้หลุดจากระบบ

- กำหนด absolute timeout เช่น หมดอายุใน 7 วัน แม้ยังมีการใช้งานอยู่

วิธีนี้ช่วยจำกัดผลกระทบหาก session ถูกขโมยไป

10. ถ้าใช้ Token-based ควรแยก Access Token และ Refresh Token

ระบบแบบ token ควรแยกหน้าที่ของ token ให้ชัดเจน

- Access token อายุสั้น เช่น 5-15 นาที

- Refresh token อายุยาวกว่า เช่น 7-30 วัน

แนวปฏิบัติที่ดีคือ

- เก็บ refresh token อย่างปลอดภัย

- บันทึก refresh token ในฐานข้อมูลแบบ hash ไม่เก็บค่าเต็มตรง ๆ

- ใช้ token rotation คือเมื่อ refresh สำเร็จ ให้สร้าง refresh token ตัวใหม่ทุกครั้ง

แนวทางนี้ช่วยลดความเสี่ยงหาก token หลุดออกไป

11. หลีกเลี่ยงการเก็บ Token ใน localStorage บนเว็บ

การเก็บ token ใน localStorage อาจสะดวก แต่มีความเสี่ยงสูงจากการโจมตีแบบ XSS เพราะ JavaScript ที่ไม่ปลอดภัยสามารถอ่านค่า token ออกไปได้ง่าย

หากจำเป็นต้องใช้ token บนเว็บ ควรพิจารณาเก็บใน HttpOnly cookie แทน และเสริมมาตรการป้องกัน XSS อย่างจริงจัง

12. เพิ่ม 2FA เพื่อยกระดับความปลอดภัย

เมื่อระบบพร้อม ควรเพิ่ม Two-Factor Authentication (2FA) เพื่อให้การขโมยรหัสผ่านเพียงอย่างเดียวไม่เพียงพอต่อการยึดบัญชี

ตัวเลือกที่แนะนำคือ

- TOTP ผ่านแอป Authenticator

ส่วน SMS ไม่ควรใช้เป็นวิธีหลักในระบบที่มีความเสี่ยงสูง เพราะมีความเสี่ยงจากการโจมตีแบบ SIM swap

13. ออกแบบ Password Reset ให้ปลอดภัย

ฟีเจอร์รีเซ็ตรหัสผ่านเป็นจุดที่หลายระบบพลาดบ่อย แนวทางที่ถูกต้องควรเป็นดังนี้

- สร้าง reset token แบบสุ่มยาวอย่างน้อย 32 bytes

- ส่งลิงก์รีเซ็ตทางอีเมล

- เก็บ token ในฐานข้อมูลแบบ hash

- กำหนดวันหมดอายุ เช่น 10-30 นาที

- ใช้ได้ครั้งเดียวเท่านั้น

- เมื่อรีเซ็ตรหัสผ่านสำเร็จ ควร revoke session หรือ token เดิมทั้งหมด

สิ่งนี้ช่วยลดความเสี่ยงจากลิงก์รีเซ็ตที่รั่วหรือถูกใช้ซ้ำ

14. ทำ Logging เพื่อจับการโจมตีโดยไม่ให้ข้อมูลรั่ว

ระบบควรบันทึกเหตุการณ์สำคัญด้านความปลอดภัย เช่น

- เวลา

- IP address

- user-agent

- ผลลัพธ์การล็อกอินว่าผ่านหรือล้มเหลว

แต่ไม่ควรบันทึกข้อมูลอ่อนไหว เช่น

- รหัสผ่าน

- token แบบเต็ม

นอกจากนี้ควรมีระบบแจ้งเตือนเมื่อพบพฤติกรรมผิดปกติ เช่น การล็อกอินผิดจำนวนมากในช่วงเวลาสั้น ๆ

15. Checklist ความปลอดภัยที่ควรทำเพิ่มเติม

นอกจากระบบล็อกอินโดยตรงแล้ว ยังมีรายการสำคัญที่ช่วยเสริมความปลอดภัยทั้งระบบ ได้แก่

- บังคับใช้ HTTPS ทั้งเว็บไซต์

- ใช้ Content Security Policy (CSP) เพื่อลดความเสี่ยง XSS

- ตั้งค่า CORS สำหรับ API ให้แคบที่สุด

- ใช้ prepared statements หรือ ORM เพื่อป้องกัน SQL injection

- ทำ email verification ก่อนเปิดใช้ฟีเจอร์สำคัญ

ตัวอย่างโฟลว์ที่ใช้งานได้จริง

โฟลว์แบบ Session-based

- ผู้ใช้สมัครสมาชิก

- ระบบแฮ็กรหัสผ่านและเก็บลงฐานข้อมูล

- ผู้ใช้ล็อกอิน

- ระบบตรวจสอบ hash

- หากสำเร็จให้ rotate session

- ส่ง cookie ที่ตั้งค่าอย่างปลอดภัย

- ทุก request ถัดไป ระบบตรวจสอบ session และสิทธิ์การเข้าถึง

- เมื่อล็อกเอาต์ ให้ลบ session ฝั่งเซิร์ฟเวอร์และลบ cookie

โฟลว์แบบ Token-based

- ผู้ใช้ล็อกอิน

- ระบบออก access token และ refresh token

- client ใช้ access token เรียก API

- เมื่อ access token หมดอายุ ใช้ refresh token ขอ token ใหม่

- ทำ token rotation ทุกครั้งที่ refresh

- เมื่อล็อกเอาต์ ให้ revoke refresh token ในฐานข้อมูล

แนวทางเริ่มต้นที่แนะนำ

ถ้าต้องเลือกแนวทางที่ทำได้เร็วและยังปลอดภัยสำหรับเว็บทั่วไป คำแนะนำคือ

- เริ่มด้วย Session-based authentication

- ตั้งค่า cookie และ session ให้ปลอดภัย

- เพิ่ม rate limit, lockout, CSRF protection และ logging ให้ครบ

- เมื่อระบบเติบโตและต้องรองรับ API หรือ mobile app จึงค่อยเพิ่ม Token-based authentication ภายหลัง

สรุป

ระบบล็อกอินที่ปลอดภัยต้องอาศัยหลายองค์ประกอบร่วมกัน ไม่ใช่แค่การเข้ารหัสรหัสผ่านเพียงอย่างเดียว แต่รวมถึงการออกแบบฐานข้อมูล การตอบกลับข้อความตอนล็อกอิน การป้องกันการเดารหัส การตั้งค่า cookie และ session อย่างรัดกุม ตลอดจนการจัดการ token และ password reset ให้ปลอดภัย

หากเริ่มต้นอย่างถูกต้องตั้งแต่แรก โดยเฉพาะการใช้ session-based สำหรับเว็บทั่วไป พร้อมมาตรการพื้นฐานที่จำเป็น ก็จะช่วยลดช่องโหว่สำคัญได้มาก และทำให้ระบบพร้อมขยายต่อได้อย่างมั่นคงในอนาคต