คู่มือทำ Contact Form กันสแปมและไม่พลาดเคสสำคัญแบบครบขั้นตอน

การทำ Contact Form ที่ดีไม่ควรพึ่ง captcha เพียงอย่างเดียว แต่ต้องออกแบบทั้ง validation, anti-spam, rate limit, queue และ monitoring ให้ทำงานร่วมกันเป็นระบบ เพื่อกันสแปมและไม่พลาดข้อความสำคัญจากลูกค้า

การทำ Contact Form ให้ใช้งานได้ดีในโลกจริง ไม่ได้หมายถึงแค่มีช่องกรอกข้อมูลแล้วกดส่งได้เท่านั้น แต่ต้องตอบโจทย์ 2 เรื่องสำคัญพร้อมกัน คือ กันสแปมให้ได้ และ ไม่พลาดเคสสำคัญจากผู้ใช้จริง หากออกแบบไม่รอบคอบ เราอาจเจอทั้งบอทถล่มฟอร์ม อีเมลแจ้งเตือนตกหล่น หรือข้อมูลสำคัญหายระหว่างทาง

บทความนี้สรุปแนวทางออกแบบ Contact Form แบบครบลำดับ ตั้งแต่โครงสร้างข้อมูล การตรวจสอบข้อมูลหลายชั้น การกันบอท การส่งอีเมลอย่างทนทาน ไปจนถึงการติดตามปัญหาในระบบ

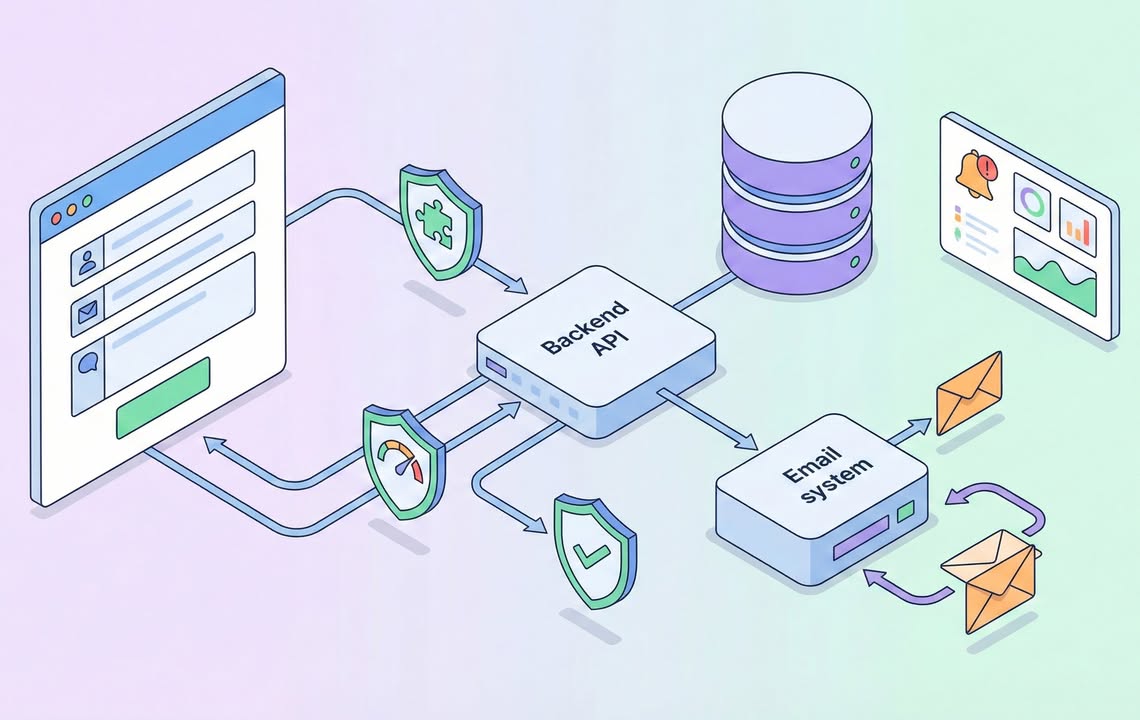

ภาพรวมสถาปัตยกรรมที่ควรมี

Contact Form ที่ดีควรแบ่งหน้าที่ออกเป็น 3 ส่วนหลัก

- ฝั่งเว็บ: มีฟอร์ม, validation ฝั่ง client และ token ของ captcha

- ฝั่งเซิร์ฟเวอร์: ตรวจสอบข้อมูลซ้ำ, จำกัดอัตราการส่ง, ตรวจ captcha, บันทึกฐานข้อมูล, ส่งอีเมล และทำ auto-reply

- ฝั่งแอดมิน: มี inbox หรือ label, ระบบแจ้งเตือน และกฎจัดลำดับความสำคัญ

แนวคิดสำคัญคือ อย่าให้ระบบพึ่งจุดใดจุดหนึ่งมากเกินไป โดยเฉพาะ captcha เพราะสแปมสมัยนี้ข้ามด่านพื้นฐานได้ง่ายกว่าที่คิด

1) เริ่มจากการออกแบบข้อมูลให้ดี

พื้นฐานของฟอร์มควรมีฟิลด์หลัก เช่น name, email, subject, และ message แต่ถ้าต้องการให้ระบบพร้อมใช้งานจริง ควรเก็บข้อมูลประกอบเพิ่มเติมด้วย

สิ่งที่แนะนำให้เพิ่ม ได้แก่

- ฟิลด์กันสแปมแบบ honeypot เช่น

company_websiteที่ซ่อนไว้จากผู้ใช้จริง - metadata เช่น

ip,userAgent,referrer,pageUrl,createdAt requestIdหรือtraceIdสำหรับใช้ติดตามเคส- ประเภทคำขอ เช่น

Sales,Support,Partnershipเพื่อช่วย routing ไปยังทีมที่เกี่ยวข้อง

การออกแบบข้อมูลตั้งแต่ต้นจะช่วยให้ระบบต่อยอดเรื่อง filtering, scoring, analytics และ support workflow ได้ง่ายขึ้นมาก

2) ทำ Validation ฝั่ง Client เพื่อประสบการณ์ใช้งานที่ดี

การตรวจสอบข้อมูลฝั่ง client ช่วยลดความผิดพลาดเบื้องต้น และทำให้ผู้ใช้กรอกข้อมูลได้สะดวกขึ้น เช่น

- ตรวจว่ากรอกฟิลด์ที่จำเป็นครบหรือไม่

- ตรวจความยาวข้อความ

- ตรวจรูปแบบอีเมลให้ถูกต้อง

- จำกัดความยาวของ

messageเช่น 20–2000 ตัวอักษร - บล็อกข้อความที่มีลิงก์มากผิดปกติ เช่น มี

httpมากกว่า 3 ครั้ง

อย่างไรก็ตาม ต้องจำไว้ว่า client validation มีไว้เพื่อ UX ไม่ใช่เพื่อความปลอดภัย เพราะบอทสามารถข้ามขั้นตอนนี้ได้เสมอ

3) ตรวจสอบฝั่ง Server ให้เข้มกว่าเดิม

เมื่อข้อมูลมาถึงเซิร์ฟเวอร์ ต้องมีการตรวจสอบซ้ำอีกครั้งอย่างจริงจัง โดยใช้ schema validation เช่น Zod, Joi หรือ Valibot

แนวทางที่ควรทำ ได้แก่

- validate โครงสร้างข้อมูลทั้งหมดอีกครั้ง

- sanitize ข้อมูลเพื่อลดความเสี่ยง XSS

- หลีกเลี่ยงการ render raw HTML จากผู้ใช้

- normalize อีเมลให้เป็น lowercase

- ตรวจจับพฤติกรรมซ้ำผิดปกติ เช่น

subjectและmessageเดิมถูกส่งมา 20 ครั้งใน 1 นาที

ชั้นนี้คือด่านสำคัญที่ช่วยตัด request ที่ไม่น่าเชื่อถือก่อนเข้าสู่ระบบภายใน

4) ใช้ Honeypot เพื่อดักบอทแบบไม่กวนผู้ใช้

Honeypot เป็นเทคนิคง่ายแต่มีประสิทธิภาพ โดยเพิ่ม input ที่ซ่อนด้วย CSS และตั้งชื่อให้ดูเหมือนเป็นฟิลด์จริง บอทจำนวนมากจะกรอกช่องนี้โดยอัตโนมัติ ในขณะที่ผู้ใช้จริงจะไม่เห็นเลย

เมื่อพบว่าฟิลด์ honeypot มีค่า ระบบสามารถ

- ปัดทิ้งแบบเงียบ ๆ

- ส่งไปกอง spam

- บันทึกไว้เพื่อใช้วิเคราะห์พฤติกรรมบอท

ข้อดีของวิธีนี้คือไม่รบกวนประสบการณ์ผู้ใช้เหมือน captcha

5) ใช้ Captcha อย่างพอดี ไม่ทำลาย Conversion

Captcha ยังมีประโยชน์ แต่ควรใช้ให้เหมาะสม ปัจจุบันตัวเลือกยอดนิยมได้แก่

- hCaptcha

- Google reCAPTCHA

- Cloudflare Turnstile

หากต้องการลดแรงเสียดทานกับผู้ใช้ Turnstile เป็นตัวเลือกที่น่าสนใจ เพราะหลายกรณีแทบไม่ต้องคลิกเลย

สิ่งที่สำคัญที่สุดคือ

- ฝั่ง client ส่ง token มายัง server

- ฝั่ง server ต้อง verify token กับ provider ทุกครั้ง

- ห้ามเชื่อผลตรวจจากฝั่ง client โดยตรง

6) เพิ่ม Rate Limit และ Bot Protection ที่ชั้น API

การจำกัดจำนวน request เป็นอีกชั้นที่จำเป็นมาก โดยเฉพาะเมื่อฟอร์มเริ่มเจอสแปมหรือการยิงถล่มแบบอัตโนมัติ

แนวทางเริ่มต้นที่ใช้ได้จริง เช่น

- จำกัด 5 ครั้งต่อนาทีต่อ IP

- จำกัด 30 ครั้งต่อชั่วโมงต่อ IP

- ใช้ fingerprint เช่น IP + User-Agent เพื่อช่วยแยกพฤติกรรม

- เมื่อตรวจพบเกิน limit ให้ตอบกลับด้วย

429 Too Many Requests - ใส่

Retry-Afterเพื่อบอกเวลาที่ควรรอ

หากมี reverse proxy หรือ CDN ควรอ่านค่า IP จริงจาก header เช่น X-Forwarded-For ให้ถูกต้อง และถ้าต้องการรองรับการสเกล ควรใช้ Redis เป็น store สำหรับ rate limit

7) ป้องกันการส่งซ้ำด้วย Idempotency

ในโลกจริง ผู้ใช้จำนวนมากกดส่งซ้ำเพราะเน็ตช้า หน้าเว็บค้าง หรือไม่แน่ใจว่าระบบรับข้อมูลแล้วหรือยัง หากไม่ออกแบบให้ดี อาจเกิดรายการซ้ำและอีเมลแจ้งเตือนระเบิดเป็นชุด

วิธีที่แนะนำคือ

- ให้ฝั่งเว็บสร้าง

clientRequestIdเช่น UUID แล้วแนบไปทุกครั้ง - ฝั่ง server เก็บคีย์นี้ไว้ใน DB หรือ Redis

- หากมี request เดิมเข้ามาซ้ำ ให้ตอบสำเร็จได้โดยไม่สร้างข้อมูลใหม่

แนวคิดนี้เรียกว่า idempotency และมีประโยชน์มากในระบบฟอร์มที่ต้องการความน่าเชื่อถือ

8) บันทึกลงฐานข้อมูลก่อน แล้วค่อยส่งอีเมล

ลำดับการทำงานที่ปลอดภัยควรเป็นดังนี้

validate → anti-spam → save DB → enqueue job → respond 200

ไม่ควรส่งอีเมลก่อนแล้วค่อยบันทึก เพราะอาจเกิดกรณีส่งอีเมลสำเร็จแต่บันทึกฐานข้อมูลล้มเหลว ทำให้ตามเคสย้อนหลังได้ยาก

ตัวอย่างโครงสร้างตาราง contacts ที่แนะนำ เช่น

idfieldsstatusscorecreatedAt

และกำหนดสถานะอย่างน้อย เช่น new, replied, spam, escalated

9) ส่งอีเมลผ่าน Queue เพื่อความทนทาน

การส่งอีเมลไม่ควรทำค้างอยู่ใน request หลัก เพราะทำให้ผู้ใช้ต้องรอนาน และเสี่ยง timeout หาก SMTP หรือ provider ช้า

ทางที่ดีกว่าคือใช้ queue เช่น

- BullMQ

- RabbitMQ

- SQS

- Cloud Tasks

จากนั้นให้ worker เป็นผู้ทำงานต่อ เช่น

- ส่งอีเมลแจ้งทีม

- ส่ง auto-reply ให้ผู้ใช้

- อัปเดตสถานะในระบบ

ควรกำหนด retry และ backoff เช่น 3 ครั้ง ที่ 30 วินาที, 2 นาที และ 10 นาที เพื่อรองรับกรณีปลายทางล่มชั่วคราว

10) ออกแบบอีเมลแจ้งทีมให้ไม่พลาดเคสสำคัญ

อีเมลแจ้งเตือนภายในไม่ควรเป็นแค่การ forward ข้อความดิบ แต่ควรช่วยให้ทีมอ่านและคัดลำดับความสำคัญได้ทันที

แนวทางที่ดี เช่น

- ตั้ง subject ให้ค้นง่าย เช่น

[Contact][Type][Priority] {subject} - ใส่

requestId, เวลา, IP และหน้าที่ส่งเข้ามา - ทำ scoring เบื้องต้นเพื่อจัด priority

ตัวอย่างการให้คะแนน

- มีคำว่า “ด่วน”, “ชำระเงิน”, “ระบบล่ม” ให้เพิ่มคะแนน

- อีเมลจากโดเมนบริษัท เพิ่มคะแนน

- ข้อความสั้นเกินไปหรือลิงก์เยอะเกิน ลดคะแนน

ถ้าคะแนนสูง ควรแจ้งเตือนไปหลายช่องทาง เช่น Email และ Slack หรือ LINE Notify เพื่อไม่ให้หลุด

11) ทำ Auto-reply แบบมืออาชีพ

Auto-reply ที่ดีช่วยสร้างความมั่นใจให้ผู้ใช้ว่าระบบรับเรื่องแล้ว โดยควรส่งภายใน 1–2 นาทีหลังจากรับข้อมูล

สิ่งที่ควรมีในอีเมลตอบกลับอัตโนมัติ ได้แก่

- สรุปข้อมูลที่ผู้ใช้ส่งมาแบบพอเหมาะ

- เลขอ้างอิง

requestId - SLA คร่าว ๆ เช่น ตอบกลับภายใน 1 วันทำการ

- ตั้ง

Reply-Toเป็นทีม support จริง เพื่อให้ผู้ใช้ตอบกลับต่อได้ง่าย

ควรระวังไม่ echo ข้อความยาวทั้งหมดจากผู้ใช้กลับไปมากเกินจำเป็น และแม้ List-Unsubscribe จะไม่จำเป็นเสมอสำหรับ transactional email แต่บางระบบก็ช่วยเพิ่มความน่าเชื่อถือได้

12) ทำ Logging และ Monitoring ให้ตามเคสได้จริง

ระบบที่ดีไม่ใช่แค่รับข้อมูลได้ แต่ต้องตรวจสอบย้อนหลังได้ด้วย ควรเก็บ log แบบมีโครงสร้าง เช่น

requestIdcaptchaResultrateLimitHit

พร้อมทำ dashboard สำหรับดูแนวโน้ม เช่น

- จำนวน spam ต่อวัน

- top IP ที่ส่งเข้ามามากผิดปกติ

- อัตราส่งอีเมลล้มเหลว

และควรมี alert หากพบว่า spam พุ่งผิดปกติ หรืออีเมลส่งไม่สำเร็จเกิน 5%

13) อย่ามองข้ามเรื่อง Security พื้นฐาน

แม้จะเป็นเพียง Contact Form แต่ก็เป็น entry point ของระบบ จึงควรดูแลด้านความปลอดภัยอย่างจริงจัง

รายการสำคัญที่ควรมี ได้แก่

- เปิดใช้ HTTPS ทั้งเว็บ

- มี CSRF protection หากใช้ session cookie

- จำกัด CORS origin

- เก็บ secrets เช่น captcha key หรือ SMTP key ใน vault หรือ environment variable

- ไม่ส่งรายละเอียด error กลับไปยัง client มากเกินไป เพื่อไม่ให้ผู้โจมตีเดาเงื่อนไขระบบได้ง่าย

ตัวอย่าง Flow ที่ควรใช้

ลำดับการทำงานแบบกระชับที่เหมาะกับระบบจริงคือ

POST /contact → validate → honeypot → rate limit → captcha verify → save DB → enqueue jobs → 200 OK

ลำดับนี้ช่วยให้ระบบทั้งปลอดภัย ยืดหยุ่น และตรวจสอบย้อนหลังได้ง่าย

เช็กลิสต์ก่อนขึ้นโปรดักชัน

ก่อนนำระบบขึ้นใช้งานจริง ควรทดสอบสถานการณ์สำคัญเหล่านี้

- ยิงสแปมจำลอง 1000 requests เพื่อดูว่า rate limit และ 429 ทำงานถูกต้อง

- จำลองเน็ตหลุดแล้วกดส่งซ้ำ เพื่อยืนยันว่าไม่เกิดข้อมูลซ้ำ

- ปิด SMTP หรือทำให้ email service ล่มชั่วคราว เพื่อดูว่า API ยังตอบได้ และ queue retry ทำงาน

- ทดสอบข้อมูลแปลก ๆ เช่น emoji, ภาษาไทยยาว ๆ หรือข้อความรูปแบบผิดปกติ เพื่อให้แน่ใจว่าระบบไม่พัง

ตัวอย่าง Stack ยอดนิยม

หากใช้งานบน stack ที่พบได้บ่อย สามารถเริ่มต้นได้ดังนี้

- Next.js/Node: Zod + Redis rate limit + Turnstile + Prisma + BullMQ

- Laravel: FormRequest + RateLimiter + Horizon + Mail queue

- Django: forms + django-ratelimit + Celery + email backend

สรุป

การทำ Contact Form ให้กันสแปมและไม่พลาดเคสสำคัญ ต้องอาศัยการออกแบบหลายชั้นร่วมกัน ไม่ว่าจะเป็น validation ฝั่ง client และ server, honeypot, captcha, rate limit, idempotency, การบันทึกลงฐานข้อมูลก่อน, การส่งอีเมลผ่าน queue รวมถึง logging และ monitoring ที่ดี

หัวใจสำคัญคือ อย่าพึ่ง captcha อย่างเดียว และควรออกแบบ flow ให้ บันทึกก่อน ส่งทีหลัง พร้อมมี requestId หรือ traceId เพื่อให้ติดตามทุกเคสได้ชัดเจน เมื่อวางระบบครบตามนี้ Contact Form จะไม่ใช่แค่ช่องทางติดต่อธรรมดา แต่จะกลายเป็นระบบรับเรื่องที่เชื่อถือได้และพร้อมใช้งานจริงในระดับโปรดักชัน